Zastępca sekretarza ds. obrony USA William J. Lynn poinformował wczoraj o włamaniu hakerów z zagranicy do sieci jednego z koncernów zbrojeniowych współpracującego z rządem USA. Atak miał miejsce w marcu br. Podczas zaledwie jednego włamania skradziono 24 tys. wojskowych plików. – Ataki na cele wojskowe przybierają na sile i są coraz lepiej „wycelowane” – komentuje na firmowym blogu Mikko Hypponen, szef działu badań F-Secure.

Prasa o atakach na Pentagon

Według wpływowego serwisu Huffington Post marcowe włamanie jest jednym z najbardziej dotkliwych cyberataków wycelowanych w Departament Obrony USA. Hakerom po raz kolejny udało się przebić przez zasieki obronne Pentagonu i wykraść wrażliwe informacje.

Choć zastępca sekretarza obrony zapewnił, że część wykradzionych podczas marcowego ataku danych nie stanowi tajemnicy, podkreślił też, że spory odsetek z nich dotyczy tajnych systemów Pentagonu – m.in. rozwiązań wykorzystywanych w samolotach, podsłuchów oraz komunikacji satelitarnej. – Środki obrony, które obecnie stosujemy, okazały się niewystarczające do powstrzymania wycieków wrażliwych informacji – przyznał Lynn.

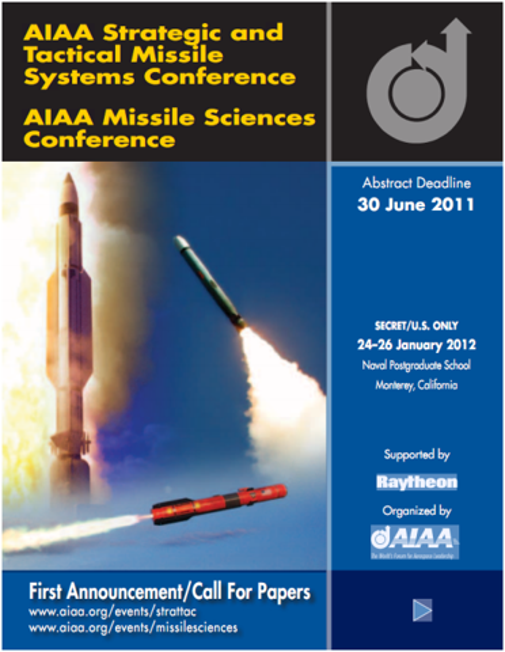

Tylko w zeszłym tygodniu laboratorium F-Secure wykryło złośliwy kod w jednym z plików PDF przesyłanych do pracowników pewnego koncernu zbrojeniowego. Dokument, zawierający rzekomo zaproszenie na konferencję branżową, wykorzystuje lukę w JavaScripcie, by przesyłać tajne informacje na serwery zarejestrowane w Korei Południowej. – Takie ataki, „wycelowane” w konkretne firmy zbrojeniowe są coraz częstsze i bardziej precyzyjne – stwierdza Mikko Hypponen.

Zainfekowane zaproszenie Missile Systems Conference

– Fakt, iż w ciągu ostatniej dekady intruzom z zagranicy udało się wykraść gigantyczne ilości danych z sieci firmowych koncernów zbrojeniowych, to dla nas znaczące zmartwienie – stwierdził Lynn podczas konferencji ujawniającej pierwszą formalną cyberstrategię w historii Pentagonu.

Szpiedzy, pendrive’y i pliki PDF

Sieć amerykańskiego wojska i przemysłu zbrojeniowego znajduje się na celowniku nie tylko zwykłych przestępców i włamywaczy, ale także – a może nawet przede wszystkim – obcych wywiadów. W 2008 właśnie zagraniczna agencja wywiadowcza umieściła złośliwy kod na pendrive’ie, umieszczonym potem w wojskowym laptopie podłączonym do sieci obsługiwanej przez Dowództwo Centralne USA, zajmujące się newralgicznymi terenami Bliskiego Wschodu, Afryki Północnej i Azji Środkowej. Kod rozprzestrzenił się zarówno w jawnych, jak i tajnych systemach.

W maju jeden z największych koncernów współpracujących z amerykańskim wojskiem – Lockheed Martin – przyznał, iż jego system został spenetrowany przez niezidentyfikowanych jak dotąd hakerów. Tymczasem w ostatni poniedziałek grupa hackitivistów przełamała zabezpieczenia kolejnej firmy zbrojeniowej – Booz Allen Hamilton. Według władz firmy ofiarą włamywaczy padło ok. 90 tys. wojskowych adresów e-mail i haseł.

Departament Obrony przyznaje, że cyberszpiegostwo jest ogromnym problemem dla amerykańskich sił zbrojnych. – Kradzież danych projektowych i informacji technicznych z serwerów koncernów współpracujących z rządem to cios w technologiczną przewagę, jaką mamy nad potencjalnymi przeciwnikami – podkreślił Lynn.

Wzmacnianie zasieków

– Nowa cyberstrategia to znaczny postęp w stosunku do dotychczasowych działań Pentagonu. Departament Obrony musi się w końcu otworzyć na pomoc z zewnątrz, bo jak widać, dotychczasowe wojskowe środki często nie wystarczaj do odpierania coraz zmyślniejszych ataków – komentuje Michał Iwan, dyrektor zarządzający F-Secure Polska. – W tym przypadku konsultacje z profesjonalistami z dziedziny bezpieczeństwa IT nie tylko nie są ujmą dla rządu USA, a wręcz jego obowiązkiem – dodaje.

Czego dotyczy nowa cyberstrategia Pentagonu? Wg Huffington Post sprowadza się ona raczej do działań obronnych niż zaczepnych. Cyberprzestrzeń ma stać się odrębnym teatrem działań, co pozwoli przygotować żołnierzy do walki na tym konkretnym froncie. Pentagon ma się także otworzyć na współpracę z innymi krajami i prywatnymi firmami w dziedzinie cyberbezpieczeństwa. Należy pamiętać, że wojskowe operacje w znacznym stopniu opierają się na łączach dostawców internetu i globalnych łańcuchach dostaw. Zaledwie w zeszłym tygodniu wybuchła afera związana z wykryciem złośliwego kodu w niektórych partiach importowanego do USA sprzętu elektronicznego.

Pentagon ma też współpracować z Departamentem Bezpieczeństwa Krajowego w celu ochrony żywotnej infrastruktury (np. sieci energetycznych) przed atakami z sieci oraz przygotować się na odłączenie od internetu podczas misji bojowych na wypadek cyberataku sił wroga.